Используйте это решение для изучения действий в вашей среде Azure.

В этой статье показано, как развернуть ресурсы, необходимые для развертывания Azure Sentinel и списка наблюдения, с помощью инфраструктуры как кода, чтобы вы могли исследовать угрозы и реагировать на инциденты.

Что такое Azure Sentinel?

Azure Sentinel – это облачная платформа управления информацией и событиями безопасности (SIEM), которая использует встроенный ИИ для анализа больших объемов данных в масштабе предприятия и собирает данные из нескольких источников. Он поддерживает открытые стандартные форматы, такие как CEF и Syslog.

Azure Sentinal — это решение PaaS, развернутое в Azure; вы можете собирать данные из нескольких источников, включая локальные источники данных или нескольких облачных провайдеров.

Чтобы развернуть это решение, вам потребуется Log Analytics Workspace. Затем вы включаете Azure Sentinel в этой рабочей области.

После включения Azure Sentinel вы можете приступить к подключению нескольких источников данных с помощью некоторых соединителей, предоставляемых Azure, или выполнить интеграцию вручную.

Теперь мы немного обсудим списки наблюдения.

Списки наблюдения Azure Sentinel? 🤔

Думайте о списке наблюдения как о компоненте, который поможет вам собирать данные из внешних источников данных для корреляции с событиями в вашей среде Azure Sentinel.

С помощью списков наблюдения вы можете создавать собственные данные из внешних источников, которые можно импортировать в Azure Sentinel, а затем использовать их для корреляции с правилами аналитики или поиска.

Списки наблюдения могут содержать список сведений, которые затем преобразуются в формат журнала, используемый в Azure Sentinel.

В следующем примере мы выполним следующее:

- Разверните новую рабочую область Log Analytics и Azure Sentinel с помощью Bicep.

- Разверните список наблюдения Azure Sentinel, содержащий список общедоступных IP-адресов Azure.

Предпосылки

- Подписка Azure и группа ресурсов

- Пользователь с разрешениями владельца/участника в группе ресурсов

- Bicep установлен на вашем локальном компьютере

- Azure PowerShell

- Код Visual Studio

Теперь давайте развернем новую рабочую область Log Analytics и Azure Sentinel с помощью Bicep.

1. Разверните новую рабочую область Log Analytics и Azure Sentinel с помощью Bicep.

Мы будем использовать приведенный ниже файл Bicep для развертывания новой рабочей области Log Analytics и включения Azure Sentinel:

Мы будем использовать приведенный ниже код для развертывания вышеуказанного файла Bicep:

$date = Get-Date -Format "MM-dd-yyyy" $deploymentName = "AzInsiderDeployment"+"$date" New-AzResourceGroupDeployment -Name $deploymentName -ResourceGroupName sentinel -TemplateFile .\sentinel.bicep

После завершения развертывания вы должны увидеть Log Analytics Workspace и Sentinel в своей группе ресурсов, как показано ниже.

Следующим шагом является развертывание списка наблюдения Azure Sentinel, содержащего список общедоступных IP-адресов Azure.

2. Разверните список наблюдения Azure Sentinel, содержащий список общедоступных IP-адресов Azure.

Мы выполним развертывание списка наблюдения Azure Sentinel, используя следующий шаблон ARM.

Приведенный выше шаблон ARM содержит списки наблюдения, в которых перечислены общедоступные IP-адреса Azure. Диапазоны IP-адресов и теги службы Azure можно найти по следующему URL-адресу:

Теперь мы развернем шаблон ARM с помощью приведенной ниже команды и нацелимся на ту же группу ресурсов, где находится Azure Sentinel:

New-AzResourceGroupDeployment -Name $deploymentName -ResourceGroupName sentinel -TemplateFile .\listIP.json

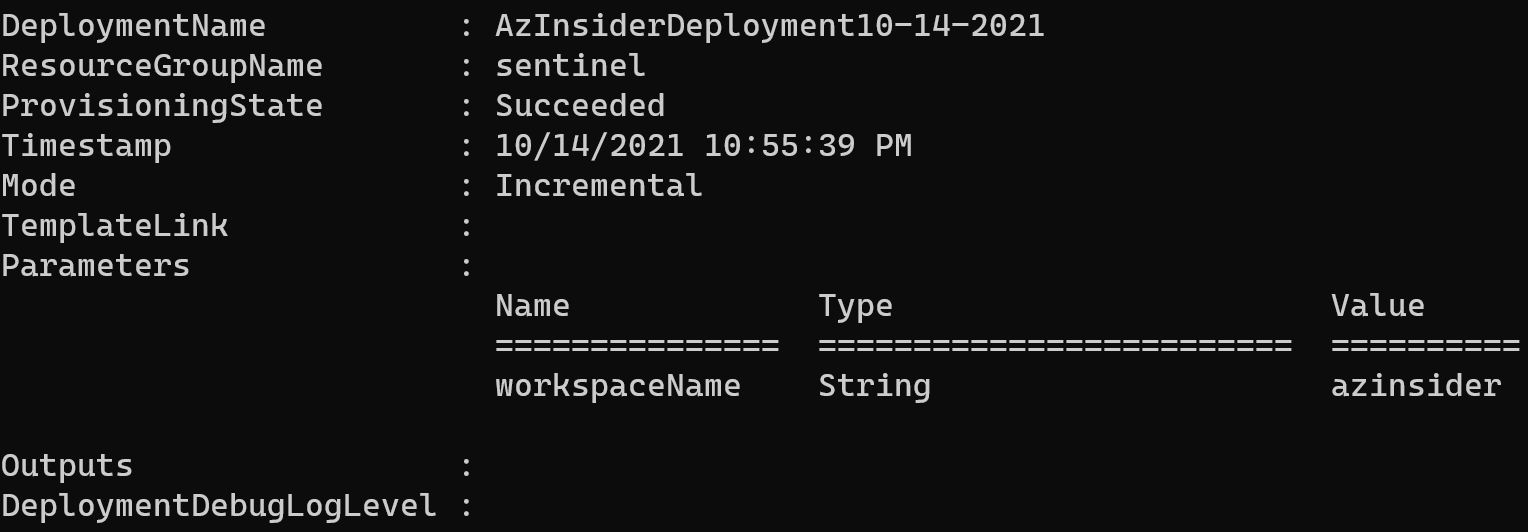

Во время развертывания вам нужно будет передать имя рабочей области. На изображении ниже показан результат развертывания:

Теперь вы можете перейти на портал Azure, а в решении Azure Sentinel вы увидите списки наблюдения. Выберите опцию «Списки наблюдения», и вы увидите недавно развернутый новый список наблюдения. Теперь вы можете просмотреть его в Log Analytics.

Если вы выберете параметр «Просмотр в Log Analytics», вы будете запрашивать все списки, а результаты будут отображаться в рабочей области, как показано ниже:

Теперь вы можете использовать этот список наблюдения, чтобы уменьшить количество ложных срабатываний для обнаружений, которые получают IP-адреса Azure, или для обогащения данных для расследования действий в вашей среде.

Присоединяйтесь к списку рассылки AzInsider здесь.

-Дэйв Р.