Аутентификация является жизненно важным аспектом любого сервиса. Опытные разработчики понимают важность и сложность реализации надежной стратегии аутентификации. Даже небольшая ошибка в аутентификации может привести к утечке данных и нанести ущерб репутации сервиса.

Прежде чем мы продолжим, если вы запутались между аутентификацией и авторизацией, вы можете прочитать эту статью:

Сегодня большинство сервисов используют комбинации имени пользователя и пароля для аутентификации своих пользователей. Эти учетные данные должны храниться безопасным образом, как правило, в базе данных. В этой статье мы обсудим «Как сохранить эти учетные данные в базе данных», чтобы обеспечить их безопасность и использовать их для аутентификации пользователей.

Давайте обсудим это!

Способы хранения учетных данных:

Существует множество способов хранения учетных данных для входа. Вот несколько из них:

- Хранение в виде обычного текста. Этот метод предполагает хранение учетных данных для входа в незашифрованном виде. Это небезопасный вариант, поскольку любой, у кого есть доступ к базе данных, может просмотреть учетные данные для входа.

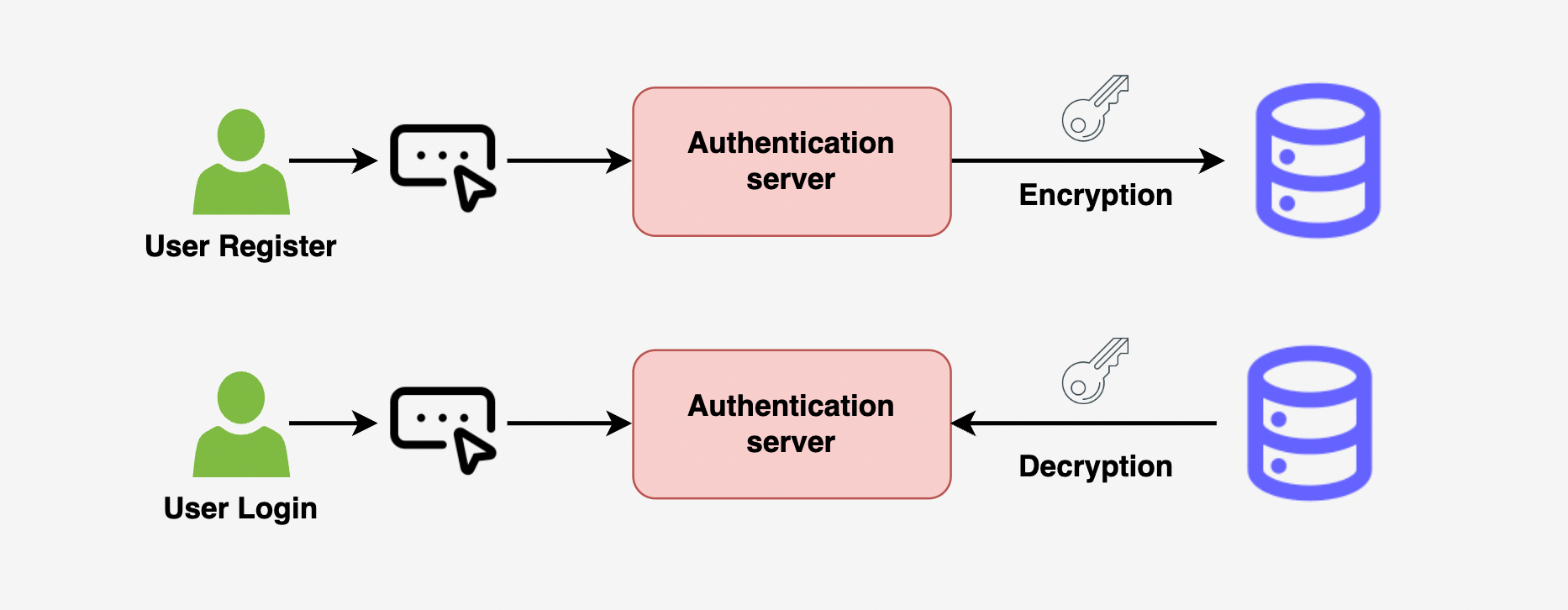

- Шифрование. Этот метод включает использование алгоритма шифрования для преобразования учетных данных для входа в безопасную зашифрованную форму. Зашифрованные учетные данные хранятся в базе данных, и для их расшифровки требуется отдельный ключ. Это очень безопасный вариант, но он требует использования защищенной системы управления ключами.

- Хеширование. В этом методе используется односторонняя хэш-функция для преобразования пароля в строку символов фиксированной длины. Хэшированный пароль хранится в базе данных, исходный пароль не сохраняется. Это более безопасный вариант, чем хранение открытого текста.

Поскольку хранение в виде обычного текста не является вариантом, который оставляет нам либо шифрование, либо хеширование.

Шифрование против хеширования:

Шифрование – это процесс, в котором используется секретный ключ для преобразования пароля в безопасную зашифрованную форму. Когда пользователь хочет войти в систему, зашифрованный пароль расшифровывается с использованием того же секретного ключа и сравнивается с введенным паролем, чтобы определить, является ли он действительным. Если бы хакер получил доступ к секретному ключу, он потенциально мог бы использовать его для расшифровки и доступа ко всем зашифрованным паролям, что делает важным обеспечение безопасности секретного ключа.

Хеширование – это односторонняя криптографическая функция, которая преобразует пароль в хеш-значение фиксированного размера. Одним из преимуществ хеширования является то, что оно всегда создает одно и то же значение хеш-функции для заданного пароля, что позволяет напрямую сравнивать значение хеш-функции, хранящееся в базе данных, с хэш-значением пароля, введенного пользователем. Кроме того, поскольку хеширование является односторонней функцией, невозможно обратить процесс вспять и получить исходный пароль из хеш-значения, что добавляет дополнительный уровень безопасности.

Означает ли это, что хеширование является наиболее безопасным вариантом?

Ну, не совсем так. Хотя хеширование является более безопасным методом хранения паролей, чем шифрование, оно не является надежным. Хакеры могут использовать предварительно вычисленные хэш-таблицы, известные как радужные таблицы, для взлома хешированных паролей. Радужные таблицы содержат список часто используемых слов и соответствующих им хеш-значений, что облегчает взлом простых или слабых паролей хакерами. Важно использовать надежные уникальные пароли, чтобы хакерам было труднее взломать их с помощью радужных таблиц или других методов.

Таким образом, даже хеширование не является безопасным вариантом. Есть ли на самом деле способ безопасного хранения паролей?

Добавление соли и перца

Не совсем :)

Соление

Соль — это уникальная случайная строка, которая генерируется и добавляется к паролю перед его хешированием. Сохранение значения соли вместе с хэшированным паролем позволяет использовать соль для воссоздания хеш-значения, когда пользователь входит в систему и вводит свой пароль.

Формула:Хэш (уникальная соль + пароль)

Есть несколько преимуществ использования соли при хешировании паролей:

- Если у нескольких пользователей один и тот же пароль, их хеш-значения все равно будут отличаться из-за уникальных значений соли, которые добавляются к паролям до их хеширования.

- Комбинация пароля и соли увеличивает длину хешируемой строки, что затрудняет для хакеров использование радужных таблиц или других предварительно вычисленных хеш-таблиц для взлома паролей.

- Добавляя уникальное значение соли к каждому паролю, хакерам становится сложнее использовать предварительно вычисленные хеш-таблицы для одновременного взлома нескольких паролей.

Перец

Перец — это общий секрет, добавляемый в комбинацию «Пароль + Соль» перед хэшированием. Перец является общим для всех паролей и хранится на уровне службы или в другом месте, отличном от базы данных хэшей и солей.

Формула:Хэш (уникальная соль + пароль + общий перец)

Преимущество перца в том, что если база данных хэшей и солей скомпрометирована, пароли не будут скомпрометированы. Поскольку перцовая часть формулы недоступна, так как она хранится на другом сервере.

Комбинация пароля, соли и перца — это безопасный способ хранения учетных данных для входа.

Таблица учетных данных журнала

id: автоматически сгенерированный идентификатор.username: Уникальная строка, используемая для входа в систему. Это может быть имя пользователя, электронная почта или даже номер телефона.firstName: Имя пользователя.lastName: фамилия пользователя.email: адрес электронной почты пользователя. Это используется для подтверждения создания учетной записи или отправки подтверждений сброса пароля.hash: хэш-строка для пароля пользователя плюс комбинация соли и перца.salt: Уникальная случайно сгенерированная строка, которая объединяется с паролем пользователя перед хешированием и сохранением в столбцеHash.creationDate: Дата создания учетной записи.lastUpdatedDate: дата последнего обновления учетной записи пользователя.

Алгоритмы хеширования

Некоторые общие функции хеширования включают в себя:

- MD5 (Дайджест сообщения 5). Это широко используемый алгоритм хеширования, который создает 128-битное хеш-значение. Несмотря на то, что он относительно быстр и широко использовался в прошлом, он оказался уязвимым для атак столкновений, в которых два разных ввода производят одно и то же значение хеш-функции. В результате он обычно считается менее безопасным, чем другие доступные варианты.

- SHA-1 (Secure Hash Algorithm 1):это 160-битный алгоритм хеширования, разработанный Агентством национальной безопасности (АНБ) в качестве более надежной альтернативы MD5. Хотя он широко использовался в прошлом, также было показано, что он уязвим для атак столкновений и больше не считается безопасным вариантом для большинства целей.

- SHA-2 (Secure Hash Algorithm 2):это семейство алгоритмов хеширования, включающее несколько различных вариантов с разной длиной хеш-функции, включая SHA-256 и SHA-512. Он был разработан АНБ как улучшение по сравнению с SHA-1 и обычно считается более безопасным.

- SHA-3 (Secure Hash Algorithm 3):алгоритм хеширования, разработанный как альтернатива SHA-2. Он включает в себя несколько различных вариантов с разной длиной хэша, в том числе SHA3–256 и SHA3–512. Он спроектирован так, чтобы быть устойчивым к атакам столкновений, и считается безопасным вариантом для большинства целей.

- BLAKE2: это быстрый и безопасный алгоритм хеширования, который создает хеш-значение фиксированного размера. Он спроектирован так, чтобы быть устойчивым к атакам столкновений, и подходит для широкого спектра приложений.

- Argon2: это современный безопасный алгоритм хеширования, разработанный специально для хеширования паролей. Он был разработан, чтобы противостоять атакам с использованием специализированного оборудования, такого как графические процессоры (GPU), и считается очень безопасным вариантом для хранения паролей.

- Bcrypt: Bcrypt — это функция хеширования паролей, которая специально разработана так, чтобы выполнять ее с большими вычислительными затратами. Это безопасная функция хеширования паролей, которая использует соль и шифр Blowfish, чтобы затруднить взлом хешированных паролей. Он широко используется и считается хорошим вариантом для хранения паролей.

Каждый из этих алгоритмов имеет свои уникальные характеристики и уровень безопасности. Важно тщательно рассмотреть сильные и слабые стороны различных алгоритмов хеширования и выбрать тот, который подходит для ваших конкретных нужд. Также рекомендуется периодически проверять и обновлять используемый вами алгоритм хеширования, чтобы убедиться, что он остается защищенным от текущих и новых угроз.

Это все о «Как хранить пароли в базе данных». Отправьте нам свой отзыв, используя кнопку сообщения ниже. Ваши отзывы помогают нам создавать лучший контент для вас и других. Спасибо за прочтение!

Если вам понравилась статья, нажмите несколько раз кнопку 👏🏻 ниже. Чтобы показать свою поддержку!